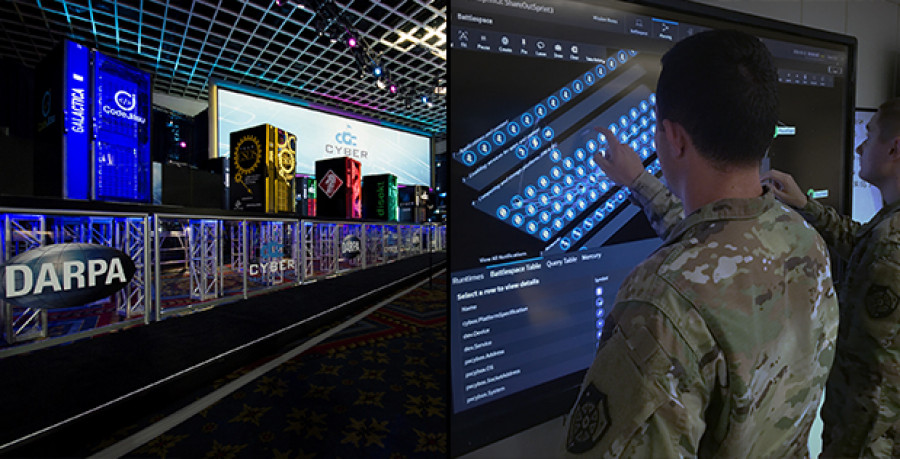

Darpa trabaja contra los peligros militares del Internet de las Cosas

La Agencia de Proyectos de Investigación Avanzados de Defensa de EEUU (Darpa, por sus siglas en inglés), tiene en marcha un programa para analizar las emisiones involuntarias del conocido como Internet de las Cosas (IoT, por sus siglas en inglés) para detectar amenazas. El proyecto, conocido como Aprovechando el Dominio Analógico para la Seguridad (LADS, por sus siglas en inglés) persigue potenciar la ciberseguridad.

Estas emisiones involuntarias pueden dejar rastros electromagnéticos, acústicos o de potencia. Lo que Darpa busca es proteger remotamente los dispositivos de software malicioso. De acuerdo con The Bulletin, los dispositivos IoT se triplicarán en los próximos meses hasta alcanzar los 38.000 millones de unidades en 2020, lo que incrementa el riesgo de sufrir ciberataques, ya que, según un estudio de Hewlett-Packard, el 70 por ciento de los dispositivos IoT comunes son vulnerables a la piratería.

En dispositivos como ordenadores la protección es posible a través de programas de software, pero en los de IoT esto no es posible, dada su complejidad y sus escasas capacidades informáticas. De ahí que el objetivo del programa LADS es desarrollar nuevas capacidades de ciberseguridad a partir de la exploración de la intersección de los dominios analógico y digital.

Lo que Darpa pretende es encontrar un nuevo método de protección en el que se separen las capacidades de monitorio de seguridad del dispositivo protegido, de forma que el dispositivo esté protegido incluso si el componente de protección está afectado por un malware.

Dentro del LADS se adjudicó en 2016 un contrato de 9,4 millones al denominado proyecto Camelia, en el que también están implicados la empresa Northrop Grumman y el Instituto Tecnológico de Georgia, y que permite al usuario de IoT supervisar de manera inalámbrica el dispositivo para detectar software malicioso o inyecciones de código a partir de “emisiones de canal lateral no deseadas”. El dispositivo, por ejemplo, puede producir sonidos distintos detectables a medio metro que indican que está siendo atacado. La idea es monitorizar multitud de dispositivos IoT al mismo tiempo para garantizar la seguridad del sistema.

Las aplicaciones del método son tanto civiles como militares. Dispositivos conectados, como aires acondicionados o frigoríficos, pueden emplearse como puerta de entrada para el control de otros elementos más críticos, como las alarmas, por ejemplo. De ahí la importancia de salvaguardar su seguridad en Internet.

En el ámbito militar, se trata de evitar el riesgo de control externo de dispositivos como drones o cámaras de vigilancia. Está previsto que el programa LADS se extienda hasta el año 2020.